Э.Я. Фальков Директор направления Авиационная кибербезопасность,

МКАА «Безопасность полетов»

В Научном вестнике МГТУ ГА, Том 22, № 01, 2019 опубликована статья «Обзор основных путей повышения безопасности системы АЗН-В», https://cyberleninka.ru/article/n/obzor-osnovnyh-putey-povysheniya-bezopasnosti-sistemy-azn-v.

В Заключении рассматриваемой статьи указывается, что (дословно):

- «имеется множество способов повышения защищенности АЗН-В»;

- «Ожидается, что в ближайшей перспективе развитие систем наблюдения будет предполагать модернизацию существующего протокола 1090 ES не только с позиции увеличения пропускной способности, но и с целью серьезной переработки в части повышения безопасности, особенно в условиях существующего и развивающегося уровня кибератак».

Наряду с констатацией широко известной опасности кибератак на АЗН-В/1090 (АЗН-В на базе использования линии передачи данных расширенного сквиттера 1090 ES) в рассматриваемой статье в части обеспечения кибербезопасности по существу предлагается ничего не делать и «в ближайшей перспективе ожидать серьёзной переработки» протокола (кем, когда, в какие сроки, на основании чего – на основании каких задающих документов ИКАО, FAA/RTCA, Eurocontrol/EUROCAE делается такое заключение)?

По указанным выводам можно сделать следующие замечания.

Система АЗН-В/1090 использует для передачи сигналов открытые каналы без каких-либо средств защиты информации. Открытый характер передачи сообщений определяет уязвимость системы, в т. ч. к следующим видам кибератак:

- радиоперехват с целью определения реальных координат конкретного воздушного суда (по его идентификатору);

- организация целенаправленных квалифицированных помех, подобных реальным сигналам, т. н. АЗН-В – фантомов;

- завал спамом экрана диспетчера или/и пилота воздушного судна.

За последние 20 лет в разных странах предпринимались множество активных, но безуспешных попыток решить задачу обеспечения информационной безопасности системы АЗН-В/1090 различными средствами, включая криптографию. В частности, наиболее серьёзный анализ результатов проведенных работ, выполненный по 190(!) литературным источникам, изложен в цикле работ британской школы под руководством M. Strohmeier с сотрудниками, в заключение которых говорится следующее: «Криптография: Некоторые авторы провели полный анализ защищенности плана реализации NextGen и обсудили применение средств криптографирования для проблем аутентичности данных АЗН-В. Они признают нетривиальную сложность решения поднятых вопросов управления кодами и их распределения в технически и политически непростых условиях. Даже если это удастся преодолеть в будущем, переполнение канала сообщениями и передачами (т. н. явление насыщения – Э.Ф.) уже приводит к значительной (от 60 до 95 % — Э.Ф.) потере сообщений, что вызывает серьезное беспокойство касательно традиционного протокола аутентификации (т. е. даже при успешном криптографировании, если бы оно было, насыщение существенно обесценивает данное АЗН-В из-за потерь информации — Э.Ф.). В других работах по защищенности АЗН-В также предлагалось незначительное кодирование и ряд других возможных методов. Одним из основных препятствий принятию криптографирования АЗН-В/1090 является небольшой размер коммерческих сообщений АЗН-В, что делает необходимым фундаментальное изменение существующего протокола. Это не только нежелательно, но и невыполнимо в обозримом будущем по причинам характерных для этой отрасли ограничений, где на разработку типичного протокола уходят десятки лет» (сравнить с вышеупомянутыми непонятно из чего вытекающими надеждами на «серьёзную переработку протокола», не подкреплёнными какими-либо задающими документами).

Главным результатом анализа M. Strohmeier с сотрудниками является вывод о невозможности обеспечения требуемого уровня информационной защиты в рамках системы АЗН-В/1090.

За пределами анализа M. Strohmeier’а некоторым итогом работ по криптографической защите сообщений АЗН-В могла бы явиться разработка криптографического алгоритма FFX, представленного на рассмотрение в NIST (Американский институт стандартов – признанный в мире лидер в области криптографирования) в 2010 году. Сведений о его утверждении на необходимом уровне APPROVED к настоящему времени не имеется. Алгоритм FFX строится на базе машины Файстеля (сети Файстеля) с использованием оригинальных мер для усечения шифруемого сообщения до нестандартных размеров более сильными криптографическими алгоритмами. Предлагаемый размер шифруемого блока составляет 104 бита и соответствует части 112-битного сообщения системы АЗН-В/1090. К настоящему времени интерес к алгоритму FFX заметно иссяк вследствие низкой перспективной эффективности его использования в широких масштабах. Главная проблема использования алгоритма FFX в приложении АЗН-В/1090 заключается в том, что в состав шифруемой части сообщения включен идентификатор воздушного судна, что по умолчанию предполагает использование одного общего ключа для всех участников воздушного движения.

Использование единого ключа для всех участников информационного обмена не представляется эффективной мерой ввиду невозможности его надежного распределения между участниками (как выдавать такой ключ для международных полётов – через «1-й отдел» ИКАО или через «1-е отделы» авиакомпаний из разных стран с различным политическим строем, например, США и организацией исламских государств или Россией и странами блока НАТО? И как обеспечить затем его надёжное хранение, вследствие чего главная задача шифрования – обеспечение конфиденциальности сообщений – не решается). Шифрование более короткого участка сообщения АЗН-В/1090 (52 бита) не обеспечит необходимой степени криптостойкости.

Следует отметить, что проблема информационной безопасности не исчерпывается обеспечением конфиденциальности, а включает такие существенные составляющие, как:

- аутентификацию источника сообщений и связанную с ней неотрекаемость авторства источником сообщения,

- идентификацию целостности сообщений,

- контроль доступа, включающий защиту от повторов «в записи» ранее переданных безукоризненных с точки зрения информационного протокола АЗН-В/1090, но кибернезащищённых сообщений.

Ни одна из этих функций средствами и протоколами системы АЗН-В/1090 не поддерживается.

Главными причинами невозможности обеспечения представленных функций и требуемого уровня информационной защиты в рамках системы АЗН-В/1090 являются отсутствие протоколов диалогового обмена в ее составе и временнóй привязки сообщений.

Вернёмся к приведённому выше тезису, когда в части обеспечения кибербезопасности по существу в статье предлагается ничего не делать и ожидать серьёзной переработки протокола. Можно ли в этом случае сейчас пользоваться АЗН-В/1090? В Руководстве по авиационному наблюдению ICAO Doc 9924 2017 г. прямо указывается на необходимость подтверждения пилоту достоверности данных АЗН-В/1090. Данный вопрос подробно рассмотрен в [1 — 3]. Тем самым отсутствие киберзащищённости АЗН-В/1090 по существу в настоящем времени делает невозможным его безопасное применение.

По вопросу «множества способов повышения защищенности АЗН-В/1090» и некоторых других представляющихся сомнительными положений авторов.

По непонятной причине авторы утверждают, что «ICAO планирует будущие протоколы с открытым доступом». Какими документами, где, когда? Практика работы ИКАО по линии беспилотных авиационных систем и группы SSGC (см. ниже) свидетельствует о противоположном.

Первоначально, когда, например, вводили АЗН-В на предполагаемую замену вторичной радиолокации (см. документ RTCA DO-242A), о кибербезопасности никто не думал и вопрос шифрования АЗН-В сообщений не ставился. А когда спохватились и по причинам кибербезопасности захотели это сообщение зашифровать, уже не смогли. И расписались в этом (см., например, R. Lynch. FAA Exploring Possible Privacy Protections for ADS-B, 2015 August 4, http://www.ainonline.com/aviation-news/business-aviation/2015-08-04/faa-exploring-possible-privacy-projections-ads-b и многие другие источники).

Затем убедились, что вся гражданская авиация является некиберзащищённой. В ИКАО в 2017 г. образовали Secretariat Study Group on Cybersecurity (SSGC). И ни в одном документе эта группа никогда не говорила, что будущие системы будут с открытым доступом. Открытый доступ влечёт отсутствие кибербезопасности. Простота связи будет, но кибербезопасности не будет.

О мультилатерации как средстве борьбы со спуфингом.

Действительно, для одной куцей функции – определения местоположения воздушного судна (ВС) в наземной системе УВД мультилатерация на базе МПСН/1090, как любая мультилатерация, может помочь подтвердить или отвергнуть данные АЗН-В/1090. При этом автоматически по существу отвергается спутниковая навигация; действительно, зачем нужна спутниковая навигация, если ВСЕГДА последнее слово по достоверности навигационных данных принадлежит МПСН. Анализ состояния вопроса с мультилатерацией и с АЗН-В на базе линий передач данных 1090 ES и VDL-4 изложен в аналитической записке [1], а также в [3]. Но подтверждение данных АЗН-В/1090 в системе УВД вовсе не означает решение проблемы киберзащищённости, не говоря уже об экономической стороне вопроса. О кибербезопасном выполнении полётов можно говорить только тогда, когда данные о положении воздушного судна подтверждены пилоту, на что указывается в ICAO Doc 9924 по воздушному наблюдению.

По вопросу использования указанных в рассматриваемой статье МПСН/1090 в вопросе борьбы с кибератаками можно задать следующие вопросы.

- Каким киберзащищённым образом пилот воздушного судна будет подтверждать для себя положение своего ВС и других ВС, использующих сигналы АЗН-В/1090? Но все существующие линии передачи данных и голосовые сообщения являются некиберзащищёнными. Потребует ли это обязательной связи с наземной системой УВД, в которой тогда фактически осуществляется тотальный отказ от системы спутниковой навигации, поскольку подтверждение достоверности данных наблюдения всегда в конечном счёте осуществляется через МПСН? Что, как и где должно подтверждаться? Doc 9924 не регламентирует в обязательном порядке способ валидации положения воздушного судна в системе УВД, в то же время указывает на возможные ВРЛ и МПСН как средства валидации только в системе УВД, чем по сути предопределяет их использование и тем самым устанавливает КОРЕННОЕ ИЗМЕНЕНИЕ СПОСОБА НАВИГАЦИИ – отмену спутниковой навигации, т.е. вместо использования вертикальных идущих сверху сигналов будут использоваться сигналы по разностно-дальномерным измерениям (с учетом высоты полётов авиации — горизонтальные сигналы фактически параллельно земной поверхности, причем вместо одной антенны станции АЗН-В воздушное судно должно быть обязательно наблюдаемо одновременно дополнительно как минимум пятью-шестью подобными антеннами МПСН в условиях, как правило, пересечённой местности). В этом заключается принципиальный порок предложения по использованию МПСН в части обеспечения необходимой области навигации. Неясно, каким образом обеспечивать подтверждение положения воздушных судов при наблюдении борт-борт (т. н. ситуационная осведомлённость) и многое другое — см. [1]. Как быть с полётами в классе G, где диспетчерское обслуживание отсутствует, а именно в этом классе производится до 90 % полётов беспилотных авиационных систем, а также бóльшая часть полётов авиации общего назначения?

- Для пилотов/авиакомпаний наибольший интерес представляют бортовые применения типа ситуационной осведомлённости, функций TIS-B, FIS-B, DGNSS, S&R, CPDLC, AOC и др. Неясно, каким образом будет достигаться кибербезопасное выполнение указанных функций.

Анализ состояния вопроса с мультилатерацией и с АЗН-В на базе линий передач данных 1090 ES и VDL-4 изложен в [1]. В частности, показано, что применение МПСН/1090 обеспечивает решение лишь малой части проблемы кибербезопасности, касающееся только системы УВД, но ни в коем случае не решает проблему кибербезопасности наблюдения в целом.

Об использовании Калмановской фильтрации, статистической проверки гипотез, функции правдоподобия и т. п. в качестве средств обеспечения кибербезопасности при кибератаках

Следует отметить, что данные бездоказательные соображения авторов рассматриваемой статьи вызывают наибольшие вопросы. Никто в мире подобные средства для защиты от кибератак никогда не рассматривал.

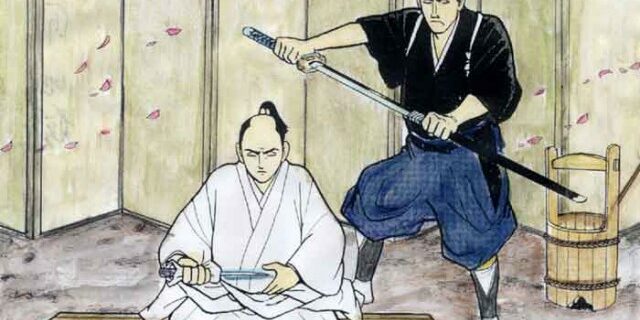

Рассмотрим следующий пример. Мы хотим измерить ширину стола с использованием складного метра. Осуществляя классические статистические процедуры, находим оценку генерального среднего, оценку дисперсии, доверительные интервалы и т. п. Теперь представим, что каждый раз, приступая к измерениям одного и того же стола, мы используем новый складной метр с существенно и неизвестно на сколько сбитым «нулём». Ни о каких разумных измерениях и использовании статистических решений с такими складными метрами говорить не приходится. Причина – нельзя использовать теорию вероятности для измерения случайных ошибок в процессах, где основную роль играют не случайные, а систематические, задаваемые хакерами сдвиги, на много порядков превышающие случайные ошибки. Что в этом случае может дать любая фильтрация, функция правдоподобия и т. п.? Все эти методы хороши, когда выполняется «благонамеренный» полёт и требуется сгладить случайные ошибки, но не для хакерских кибератак. Теория вероятности применяется не по адресу. Читателю предлагается сделать выбор, как квалифицировать выбор статистического сглаживания в качестве средства борьбы с кибератаками: как случайную ошибку по невнимательности или как невольную ошибку в стремлении выдать желаемое за действительное или просто как банальное недостаточное владение базовыми принципами теории вероятности. Среди авторов обсуждаемой статьи – два доктора технических наук, Косьянчук В.В. и Сельвесюк Н.И., оба – заместители генерального директора ФГУП «ГосНИИАС», оба – бывшие офицеры. Раньше, в царской России, офицер, совершивший грубое ошибочное, позорящее его действие, мог пустить себе пулю в лоб или хотя бы подать в отставку. Рассматриваемая статья представляет самоубийственное научно-техническое ХАРАКИРИ, своего рода потерю лица. Даже если забыть об акте чудовищной безграмотности типа «Против хакеров с Калманом наперевес», указанным заместителям с моральной точки зрения будет далее нелегко руководить работами в области авиации. Обсуждаемая статья определённым образом характеризует систему и научно-технический уровень НТС и сложившуюся в последнее время атмосферу научно-технического руководства в ФГУП «ГосНИИАС». Данную рецензию я направлял научному руководителю ФГУП «ГосНИИАС» Е.А. Федосову. Евгений Александрович сказал: «Я это понять не смогу (!)». Заместитель генерального директора по науке С.Ю. Желтов решил довериться в вопросах АЗН-В упомянутым В.В. Косьянчуку и Н. И. Сельвесюку. Что, Сергей Юрьевич, Вы так же против хакеров будете использовать фильтр Калмана? Об уровне технической и политической грамотности недавно назначенного генерального директора института С.В. Хохлова говорит тот факт, что он разгромил существовавшую в институте группу по линии развития АЗН-В/4 и поддерживает линию развития МПСН/1090, тем самым фактически отрицая спутниковую навигацию, в т. ч. ГЛОНАСС, в чём он принципиально расходится с В. В. Путиным. Пикантно отметить, что до перехода в ФГУП «ГосНИИАС» С.В. Хохлов возглавлял главное управление радиоэлектронной промышленности Министерства промышленности и торговли РФ.

В вопросах борьбы со спуфингом (воздействие на данные АЗН-В через линию передачи данных) и джеммингом (использование ложных спутников) АЗН-В данных как государственной системы наблюдения различных воздушных судов и целого пакета примыкающих применений (ситуационная осведомленность, функции TIS-B, FIS-B, DGNSS, CPDLC, AOC и др.) зачастую на первый план выходят не только технические и технико-экономические, но также и политические вопросы, определяющие в том числе НАЦИОНАЛЬНУЮ АВИАЦИОННУЮ БЕЗОПАСНОСТЬ и другие аспекты [2]. Упование на пресловутый ОСНОД, преподанный на школьных партах авиационных училищ и якобы «принятый на снабжение» в Министерстве обороны 50 лет назад (до настоящего времени без единой штатной системы, принадлежащей Минобороны РФ) отрезает воздушные суда государственной авиации и воздушные суда для выполнения литерных рейсов от преимуществ, достигаемых с использованием АЗН-В и примыкающих применений. Каким образом будут выполняться указанные полёты в гражданском воздушном пространстве, где ОСНОД отсутствует? Лично спрашивал у главкома ВВС А.В. Юдина: «ОСНОД в ВВС существует?» и получил отрицательный ответ. Авиация ФСБ в рамках ОКР несколько лет назад попыталась установить ОСНОД у себя и получила подтверждение его отсутствия. Но авторы рассматриваемой статьи в ОСНОД продолжают верить и на этом основании считают предоставление аэронавигационных услуг на базе АЗН-В/4 ненужным, вопреки мнению летающей авиации нескольких силовых ведомств.

Представляется, что наряду с полётами за пределами Российской Федерации с вынужденным некиберзащищенным использованием АЗН-В/1090 с возложением всей ответственности в части кибербезопасности на службы УВД иностранных государств, внутри Российской Федерации для нужд государственной авиации и обеспечения киберзащищённости всей авиации следует использовать АЗН-В на базе VDL-4, предложенное в т. ч. в [4]. Выше не рассматривались вопросы обеспечения национальной безопасности. После введения в эксплуатацию в январе 2019 г. системы Aireon с использованием спутников космической связи Iridium 2-го поколения информация о местоположении ВС, оборудованных АЗН-В/1090, глобально по всему миру в реальном времени поступает в системы УВД стран НАТО. С учетом невозможности криптографирования сообщений АЗН-В/1090 и принятых Комитетом ИКАО по БАС рабочих документов по криптографированию сообщений АЗН-В на базе VDL-4, с учётом вышесказанного по обеспечению киберзащищённости и предоставлению комплексных аэронавигационных услуг представляется целесообразным в Российской Федерации организацию полётов производить с помощью АЗН-В на базе двух указанных ЛПД. Наземная система УВД должна иметь два вида оборудования – с 1090 ES и с VDL-4, чем будет достигаться обслуживание любых ВС с АЗН-В на борту как с 1090 ES, так и с VDL-4, и тем самым будет производиться обслуживание воздушных судов государственной авиации, которые уже сейчас в основном оборудованы аппаратурой АЗН-В на базе VDL-4. Для полётов за пределами Российской Федерации в соответствии с воздушным законодательством зарубежных стран будет необходимо использовать ЛПД 1090 ES с пониманием соответствующих последствий по отсутствию киберзащищённости. Для полётов внутри Российской Федерации данные АЗН-В/1090 от воздушных судов зарубежных авиакомпаний и воздушных судов российских авиакомпаний с аппаратурой только АЗН-В/1090 будут приниматься российской системой УВД, но вышеуказанные авиакомпании должны будут быть предупреждены, что киберзащищённость для них обеспечиваться не будет. Приемлемость такого АЗН-В для системы УВД в целом требует специального обсуждения. Ещё раз подчеркнём, что использование МПСН/1090 сможет подтвердить или не подтвердить данные АЗН-В/1090 в наземной системе УВД, но в целом для пилотов ВС проблема киберзащищённости АЗН-В/1090 остаётся открытой. Для полётов внутри Российской Федерации для обеспечения киберзащищённости и национальной безопасности, а также для интеграции БАС в общее воздушное пространство представляется необходимым использовать АЗН-В на базе VDL-4. Полное решение вопросов обеспечения национальной безопасности, киберзащищённости, интеграции БАС в общее воздушное пространство и предоставления, помимо наблюдения, комплексных аэронавигационных услуг типа FIS-B, TIS-B, DGNSS, CPDLC, AOC, S&R и др., достигается с помощью самоорганизующихся воздушных сетей с использованием ЛПД VDL-4. В настоящее время российской промышленностью ведётся работа по созданию микросхемы, которая будет позволять создание компактной аппаратуры для реализации АЗН-В и примыкающих применений одновременно на базе двух рассмотренных ЛПД. При этом валидация данных АЗН-В/1090, включая все бортовые применения, будет осуществляться через данные АЗН-В/4.

Выводы.

- Рассматриваемая статья «Обзор основных путей повышения безопасности системы АЗН-В» абсолютно не содержит какие-либо новые конкретные рекомендации в части повышения кибербезопасности АЗН-В. Фактически предлагается идти проторенным тупиковым путём посредством использования АЗН-В на базе ЛПД 1090 ES в надежде, что неизвестно кто и неизвестно в какие сроки решит проблему закрытия информации сообщений АЗН-В/1090, после чего должна будет начаться установка наземного и бортового оборудования с решением только одной суб-задачи – наблюдения ВС в наземной системе УВД. До этого по существу предлагается за средства российских налогоплательщиков устанавливать на новых российских самолётах и приобретать зарубежные воздушные суда с АЗН-В/1090, способствуя организации несанкционированного наблюдения воздушных судов государственной авиации и отсутствию обеспечения кибербезопасности для всей авиации. Решение полной задачи достигается с использованием АЗН-В на базе VDL-4, рассмотренном в ссылках.

- Рекомендуемые авторами статьи предложения по повышению кибербезопасности АЗН-В, основанные на статистических подходах, для защиты от кибератак по рассмотренным выше причинам следует считать неприемлемыми.

Литература:

- Э.Я. Фальков. Аналитическая записка «Создание многопозиционных систем наблюдения на базе использования линий передач данных расширенного сквиттера (1090 ES) и УКВ ЛПД режима 4 (VDL-4)», https://cybersecuredadsb.ru/mss-adsb

- Э.Я. Фальков. Об обеспечении государственной безопасности и кибербезопасности гражданской авиации при использовании АЗН-В и примыкающих применений, https://cybersecuredadsb.ru/national-security

- Э.Я. Фальков. Интеграция БАС в общее воздушное пространство в России находится под угрозой срыва. «Крылья Родины» 7-8, 2019, https://cybersecuredadsb.ru/uav-integration

- А.В. Мирошниченко, И.А. Татарчук, Э.Я. Фальков, С.С. Шаврин. О линиях передачи данных для реализации Автоматического Зависимого Наблюдения радиоВещательного типа (АЗН-В), https://cybersecuredadsb.ru/ads-b-datalinks